航天工業(yè)五個(gè)重大網(wǎng)絡(luò)安全事件

針對(duì)國際太空計(jì)劃的破壞性網(wǎng)絡(luò)攻擊和數(shù)字間諜活動(dòng)呈現(xiàn)令人擔(dān)憂的增長趨勢。在過去五年中,國際太空計(jì)劃和衛(wèi)星關(guān)鍵基礎(chǔ)設(shè)施遭受的一系列重大網(wǎng)絡(luò)攻擊已經(jīng)成為太空網(wǎng)絡(luò)安全態(tài)勢的轉(zhuǎn)折點(diǎn)。

近年來,太空數(shù)字關(guān)鍵基礎(chǔ)設(shè)施的軍民融合趨勢正在提速。例如SpaceX、BlueOrigin和波音公司的成功發(fā)射,SpaceX通過Starlink為烏克蘭提供關(guān)鍵通信基礎(chǔ)設(shè)施,以及太空部隊(duì)和太空ISAC的創(chuàng)建。太空網(wǎng)絡(luò)安全威脅也隨著地緣政治緊張局勢而升級(jí),俄羅斯已經(jīng)宣布將退出國際空間站(ISS)。

最早的太空網(wǎng)絡(luò)安全事件報(bào)道可追溯到2008年,在國際空間站從Windows XP切換到Linux之前,據(jù)西方媒體報(bào)道,俄羅斯宇航員將一個(gè)受感染的USB設(shè)備引入了空間站上的計(jì)算機(jī),導(dǎo)致國際空間站上的宇航員使用的基于Windows XP的筆記本電腦感染了一種名為W32.Gammima.AG,一種竊取密碼的計(jì)算機(jī)病毒。美國國家航空航天局(NASA)官員當(dāng)時(shí)將這種病毒描述為“令人討厭的東西”。補(bǔ)充說它“不是經(jīng)常發(fā)生,但這不是第一次”。

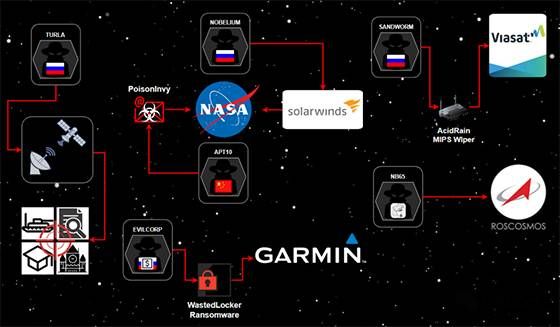

最近,威脅情報(bào)結(jié)構(gòu)BushidoToken盤點(diǎn)了航天工業(yè)近年來遭遇的五個(gè)重大太空網(wǎng)絡(luò)安全事件,具體如下:

一、太空數(shù)字間諜活動(dòng):衛(wèi)星劫持

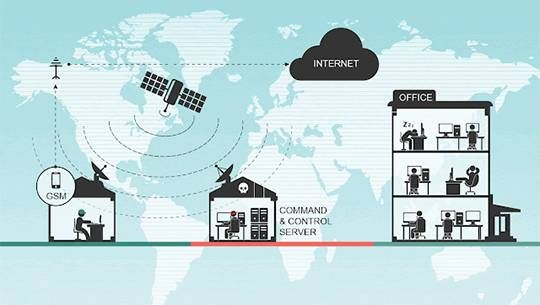

衛(wèi)星通信(SATCOM)可以提供電視廣播和遠(yuǎn)程訪問互聯(lián)網(wǎng)。然而,這種基于衛(wèi)星的互聯(lián)網(wǎng)訪問被稱為下行鏈路。

2015年9月,卡巴斯基實(shí)驗(yàn)室披露了一個(gè)名為Turla的俄羅斯高級(jí)持續(xù)威脅(APT)組織(又名Snake或VenomousBear)利用了這些衛(wèi)星互聯(lián)網(wǎng)連接的弱點(diǎn)。

Turla將監(jiān)視下行鏈路,識(shí)別活動(dòng)IP地址,在入侵期間選擇一個(gè)作為源IP地址,并通過在發(fā)送到衛(wèi)星和從衛(wèi)星發(fā)送的數(shù)據(jù)包中隱藏惡意代碼來劫持它。被Turla入侵的系統(tǒng)還會(huì)將數(shù)據(jù)泄露到常規(guī)衛(wèi)星互聯(lián)網(wǎng)用戶的IP地址。

Turla使用這種特殊技術(shù)針對(duì)中東和非洲的政府、大使館、軍事實(shí)體、教育機(jī)構(gòu)、研究組織和制藥公司的系統(tǒng)。Estionian情報(bào)部門將Turla的業(yè)務(wù)與俄羅斯聯(lián)邦安全局(FSB)聯(lián)系在一起。2022年2月,德國調(diào)查記者披露了兩名Turla開發(fā)商的身份以及他們與俄羅斯FSB的關(guān)系。

Turla的衛(wèi)星劫持攻擊示意圖

(來源:卡巴斯基)

二、NASA成為SolarWinds供應(yīng)鏈攻擊的受害者

2020年12月,與Nobelium APT組織(又名APT29、CozyBear或DarkHalo)相關(guān)的SolarWinds供應(yīng)鏈攻擊內(nèi)幕被披露。它涉及SolarWinds Orion平臺(tái)的惡意軟件更新,已被超過1.8萬名SolarWinds客戶下載。Nobelium設(shè)法入侵了SolarWinds軟件構(gòu)建環(huán)境,并使用名為SUNSPOT的軟件來加載SUNBURSTOrion軟件更新后門。

據(jù)報(bào)道,入侵始于2019年9月,并于2019年10月首次嘗試添加測試代碼并將其推送給SolarWinds客戶。為了使其更難被發(fā)現(xiàn),SUNBURST的代碼是使用從Orion平臺(tái)竊取的證書進(jìn)行簽名,并且它的命名約定與Orion的代碼相同,因此SolarWinds開發(fā)人員會(huì)將其誤認(rèn)為是他們自己的。安裝后,SUNBURST將休眠12-14天,然后通過DNS聯(lián)系C&C服務(wù)器。SUNBURST的流量還使用Orion改進(jìn)計(jì)劃協(xié)議(OIP)來混入合法的SolarWinds活動(dòng)。然后,Nobelium會(huì)使用SUNBURST部署其他惡意軟件,例如TEARDROP、RAINDROP和其他一些惡意軟件。

根據(jù)美國國家安全局(NSA)的聲明,大約100個(gè)非政府實(shí)體收到了后續(xù)活動(dòng),其中包括幾個(gè)美國聯(lián)邦政府機(jī)構(gòu)和NASA。2021年1月,美國國家情報(bào)總監(jiān)辦公室(ODNI)正式發(fā)表聲明稱這次攻擊是由俄羅斯外國情報(bào)局(SVR)策劃的。

分析:

● 盡管太空探索和研究涉及國際太空機(jī)構(gòu)之間的大量合作,但一些情報(bào)機(jī)構(gòu)在這些協(xié)議之外運(yùn)作并無視這些協(xié)議。

●?Turla和Nobelium都屬于高級(jí)持續(xù)性威脅,但并未竊取知識(shí)產(chǎn)權(quán)信息。

●?此類活動(dòng)本質(zhì)上是傳統(tǒng)間諜活動(dòng)的網(wǎng)絡(luò)版本,將始終發(fā)生在民族國家的競爭對(duì)手之間。很難將這些類型的入侵稱為“攻擊”,因?yàn)闆]有破壞性組件。然而,在這些網(wǎng)絡(luò)間諜活動(dòng)中收集的信息可能會(huì)支持未來的破壞性進(jìn)攻行動(dòng)。

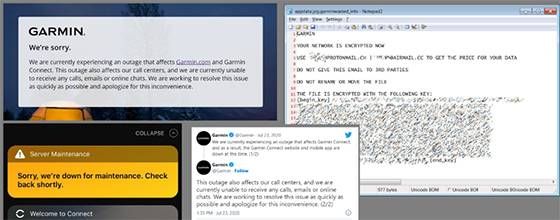

三、威脅太空的破壞性網(wǎng)絡(luò)攻擊:“garminwasted”

降低IT系統(tǒng)和網(wǎng)絡(luò)性能的網(wǎng)絡(luò)攻擊更有可能來自網(wǎng)絡(luò)犯罪威脅團(tuán)體,而不是民族國家的APT組織。2020年7月下旬,美國宇航局的Ingenuity Mars直升機(jī)使用的導(dǎo)航設(shè)備和智能設(shè)備的主要制造商Garmin遭到WasedLocker勒索軟件的攻擊。Garmin的云服務(wù),包括飛行員使用的設(shè)備同步和地理定位儀器一度無法使用。

Garmin在其官方聲明中證實(shí)遭受網(wǎng)絡(luò)攻擊,導(dǎo)致在線服務(wù)中斷,一些內(nèi)部系統(tǒng)被加密。Garmin報(bào)告說,沒有證據(jù)表明任何人在事件期間未經(jīng)授權(quán)訪問了用戶數(shù)據(jù)。一位熟悉該事件的匿名Garmin員工透露,勒索贖金要求為1000萬美元。在全球服務(wù)中斷四天后,Garmin突然宣布他們已向網(wǎng)絡(luò)犯罪分子支付贖金以獲得解密器后開始恢復(fù)服務(wù)。

值得注意的是,WastedLocker由于與eCrime威脅組織開發(fā)的其他勒索軟件系列DoppelPaymer和BitPaymer的相似性而被歸因于EvilCorp。2019年12月,EvilCorp被列入造成1億美元經(jīng)濟(jì)損失的美國OFAC制裁名單。因此,向EvilCorp支付贖金可能會(huì)導(dǎo)致Garmin被美國政府處以巨額罰款。

Garmin服務(wù)中斷通知和WasedLocker贖金記錄

(來源:BleepingComputer)

四、首次大規(guī)模衛(wèi)星通信攻擊

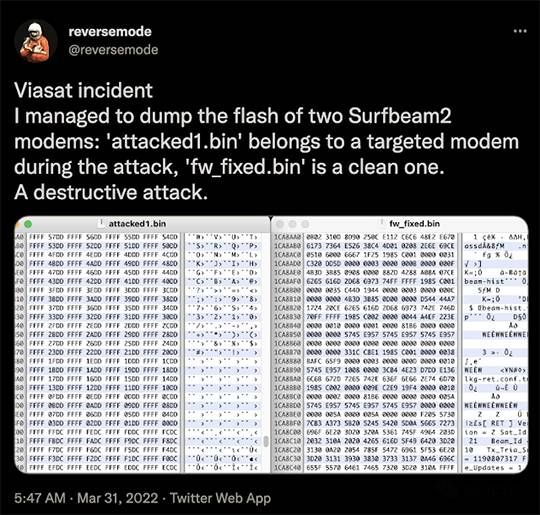

太空領(lǐng)域最具破壞性的網(wǎng)絡(luò)攻擊之一是在俄羅斯入侵烏克蘭當(dāng)晚針對(duì)歐洲衛(wèi)星通信網(wǎng)絡(luò)發(fā)動(dòng)的攻擊。美國和歐盟聲稱,2022年2月24日,俄羅斯對(duì)屬于Viasat的名為KA-SAT的商業(yè)衛(wèi)星通信網(wǎng)絡(luò)發(fā)起了網(wǎng)絡(luò)攻擊。網(wǎng)絡(luò)攻擊旨在破壞烏克蘭的指揮和控制行動(dòng),并對(duì)包括德國、希臘、波蘭、意大利和匈牙利在內(nèi)的其他歐洲國家造成重大溢出影響。直到一個(gè)月后,歐洲衛(wèi)星寬帶服務(wù)才從事件中恢復(fù)。

據(jù)Viasat稱,數(shù)以萬計(jì)的SATCOM調(diào)制解調(diào)器被毀壞,不得不更換。據(jù)報(bào)道,攻擊者能夠通過利用“配置錯(cuò)誤的VPN”獲得訪問權(quán)限,并橫向移動(dòng)到KA-SAT網(wǎng)絡(luò)的管理部分。隨后,攻擊者執(zhí)行命令來清除調(diào)制解調(diào)器的內(nèi)存,使它們無法使用。

有趣的是,來自網(wǎng)絡(luò)安全供應(yīng)商SentinelOne的研究人員發(fā)現(xiàn)了一種名為AcidRain的擦除惡意軟件,該惡意軟件專為SATCOM調(diào)制解調(diào)器使用的MIPS固件而設(shè)計(jì),可能用于KA-SAT攻擊。

SentinelOne研究人員認(rèn)為,AcidRain是由與VPNFilter相同的惡意軟件作者開發(fā)的,VPNFilter被正式歸因于俄羅斯主要情報(bào)局(GRU),更具體地說是GTsST Unit 74455,即著名的沙蟲團(tuán)隊(duì)。

受攻擊的KA-SAT調(diào)制解調(diào)器的對(duì)比分析

(來源:reversemode)

五、俄羅斯太空機(jī)構(gòu)遭到黑客攻擊

對(duì)航天工業(yè)發(fā)起破壞性網(wǎng)絡(luò)攻擊并不限于國家資助的APT團(tuán)體和有組織的網(wǎng)絡(luò)犯罪分子。2022年3月,一個(gè)名為Network Battalion 65(又名NB65)的親烏克蘭黑客組織通過Twitter分享說,它對(duì)俄羅斯航天局Roscosmos發(fā)起了攻擊。

Roscosmos總干事德米特里·羅戈津(Dmitry Rogozin)后來在推特上表示NB65的說法“不真實(shí)”,并稱他們?yōu)椤靶◎_子”。不過,NB65分享的截圖據(jù)稱屬于俄羅斯衛(wèi)星成像軟件和車輛監(jiān)控系統(tǒng)。Roscosmos事件最終被俄官方否認(rèn),NB65也未能提供足夠有效證據(jù)。

同樣在3月,一個(gè)據(jù)稱與黑客組織Anonymous有關(guān)的推特帳戶透露另一個(gè)名為v0g3lSec的黑客組織破壞了一個(gè)屬于俄羅斯空間研究所(IKI)的網(wǎng)站,并泄露了據(jù)稱屬于俄羅斯航天局Roscosmos的文件。其中一份被盜文件討論了月球南極潛在著陸點(diǎn)的位置。這與俄羅斯當(dāng)局已經(jīng)宣布的南極地點(diǎn)相吻合,這可能會(huì)增加這些文件被成功竊取的可信度。

NB65和v0g3lSec攻擊俄羅斯航天局

(來源:Vice)

分析:

雖然不常見,但純粹的破壞性網(wǎng)絡(luò)攻擊往往是最令人恐懼的。數(shù)據(jù)丟失和對(duì)系統(tǒng)的非法訪問可能會(huì)造成數(shù)百萬美元的損失,并使運(yùn)營延遲數(shù)月或數(shù)年。最具破壞性的攻擊通常會(huì)使用數(shù)據(jù)加密勒索軟件或數(shù)據(jù)破壞擦除器。

沙蟲團(tuán)隊(duì)實(shí)施的進(jìn)攻性網(wǎng)絡(luò)行動(dòng)是世界上最危險(xiǎn)的行動(dòng)之一。它是少數(shù)成功發(fā)起多次網(wǎng)絡(luò)攻擊的APT組織之一,這些攻擊具有破壞性影響,主要針對(duì)烏克蘭。

總結(jié):太空網(wǎng)絡(luò)安全形勢嚴(yán)峻

針對(duì)太空組織和衛(wèi)星網(wǎng)絡(luò)的攻擊技術(shù)往往是最先進(jìn)的,但最危險(xiǎn)的對(duì)手也許不是民族國家和網(wǎng)絡(luò)犯罪威脅團(tuán)體,而是黑客活動(dòng)團(tuán)體上。與通常試圖秘密獲取和維持訪問權(quán)限的國家黑客或希望將訪問權(quán)限貨幣化的網(wǎng)絡(luò)犯罪分子不同,黑客活動(dòng)主義者往往試圖通過破壞網(wǎng)站、通過DDoS攻擊關(guān)閉網(wǎng)站或泄露數(shù)據(jù)的方式來羞辱對(duì)手,支持其活動(dòng)主張。

航天工業(yè)的威脅模型與許多其他垂直行業(yè)大不相同。攻擊面涉及許多先進(jìn)技術(shù),例如衛(wèi)星通信網(wǎng)絡(luò)。現(xiàn)代航空供應(yīng)商往往無力保護(hù)這些技術(shù),需要定制安全解決方案。例如,物聯(lián)網(wǎng)(IoT)設(shè)備的端點(diǎn)安全性目前遠(yuǎn)不及現(xiàn)代工作站的水平,這使得航天產(chǎn)業(yè)對(duì)高級(jí)持續(xù)威脅的準(zhǔn)備嚴(yán)重不足。

來源:GoUpSec